A senha fraca é a principal vulnerabilidade em incidentes de segurança cibernética, com consequências que se manifestam tanto no mundo digital quanto no físico. Recentemente, em outubro de 2025, o mundo inteiro foi lembrado disso quando o Museu do Louvre, em Paris, foi roubado.

O roubo, que serviu como um alerta monumental sobre a negligência da cibersegurança, revelou uma falha inacreditável. A senha do sistema de vigilância por vídeo do museu era nada mais, nada menos que “Louvre”.

Este episódio pode ser visto como um estudo de caso sobre como a subestimação da segurança de acesso pode comprometer ativos de valor inestimável, reforçando a necessidade urgente de adotar senhas que sejam não apenas fortes, mas também únicas para cada conta.

Continue com a leitura deste conteúdo até o final para saber os riscos que senhas fracas oferecem e como criar uma senha realmente eficaz.

Senha fraca e o risco invisível que ameaça o patrimônio digital

O roubo das joias da coroa francesa, avaliado em mais de US$ 100 milhões, expôs a segurança de uma das instituições culturais mais importantes do planeta a uma falha que qualquer criminoso cibernético de nível básico poderia explorar.

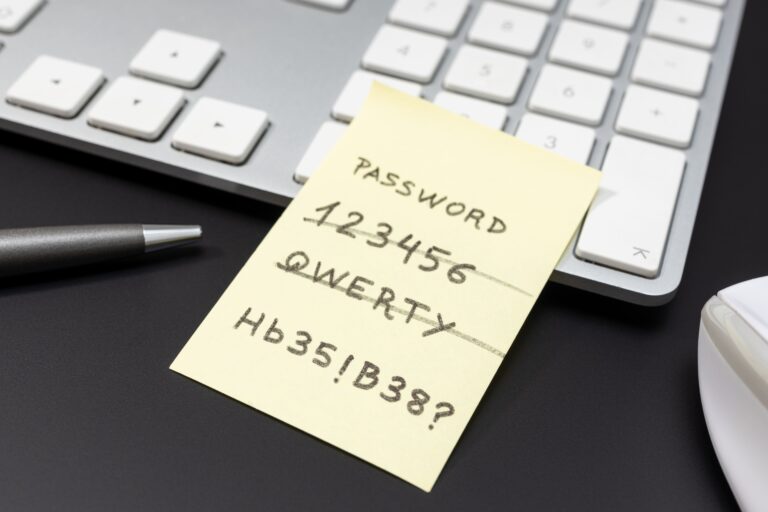

Escolher a palavra “Louvre” como senha é o resumo da senha fraca. Ela é curta, óbvia e diretamente relacionada ao nome do serviço.

A falha não foi um descuido isolado, mas um sintoma de uma cultura de segurança negligente. Auditorias revelaram que sistemas de vigilância operavam em softwares obsoletos, como o Windows Server 2003, sem patches de segurança.

Outro fator que contribui para a fraca segurança cibernética foi a ausência de autenticação multifator (MFA) em sistemas críticos. A combinação de sistemas desatualizados e uma senha fraca e facilmente adivinhável criou uma brecha que permitiu aos invasores acessar a rede de segurança sem qualquer barreira.

Este caso demonstra que a segurança física e a cibernética são indissociáveis. A fragilidade de uma única senha é o elo mais fraco na cadeia de proteção. A ironia de um tesouro histórico ser roubado devido a uma falha digital tão básica destaca a urgência de tratar a cibersegurança com a devida importância.

O que faz uma senha ser forte e única

Para combater a ameaça da senha fraca, é fundamental compreender os pilares de uma credencial de acesso verdadeiramente segura. Uma senha forte deve ser construída sobre três princípios. Sendo eles comprimento, complexidade e unicidade.

Uma senha é considerada fraca quando possui menos de oito caracteres, é baseada em informações pessoais facilmente obtidas, contém palavras de dicionário ou padrões simples. Ou ainda quando é usada em diversas contas.

Por outro lado, uma senha forte maximiza o tempo e o poder computacional necessários para ser decifrada. Especialistas em segurança recomendam que uma senha tenha de 12 a 16 caracteres.

O tamanho da senha aumenta exponencialmente o número de combinações possíveis, tornando os ataques de força bruta inviáveis. Mas não é só o comprimento da senha que a torna fraca ou forte.

Além disso, a complexidade é essencial. Para isso, a senha deve ser composta por uma combinação aleatória de letras maiúsculas e minúsculas, números e símbolos, como, por exemplo, !, @, #, $. A aleatoriedade garante que a senha não seja suscetível a ataques de dicionário.

Por fim, a senha deve ser única para cada conta. A reutilização de senhas é um erro grave que transforma o comprometimento de uma conta de baixo valor em uma ameaça a todo o seu ecossistema.

O caminho para a segurança com senhas eficazes

A boa notícia é que criar e gerenciar senhas fortes não precisa ser uma tarefa árdua. A chave está em mudar a mentalidade de “senha” para “frase-senha”. Ou seja, parar de pensar na senha como uma única palavra e sim em um termo mais complexo.

Também é recomendado utilizar ferramentas que automatizam o processo. Como, por exemplo, um gerenciador de senhas confiável. Assim, é mais garantido que todas as contas tenham senhas longas, complexas e únicas.

Essas ferramentas geram senhas aleatórias, armazenam-nas de forma criptografada e as preenchem automaticamente quando o dono da conta precisar. Isso elimina a necessidade de memorizar dezenas de combinações e garante a unicidade da senha.

Em vez de tentar memorizar combinações complexas, o recomendado é criar uma frase-senha longa e que tenha um significado para o usuário, mas não para terceiros. Por exemplo, a combinação de quatro ou cinco palavras não relacionadas, como “B@loDeCenour4CachorroQuenteGato!”, é muito mais segura e fácil de lembrar do que uma sequência curta e complexa.

Trocar algumas letras por números ou caracteres especiais aumenta a segurança, dificultando que pessoas mal-intencionadas descubram a senha.

A Autenticação Multifator (MFA/2FA) é a segunda linha de defesa que o Louvre não tinha e que pode impedir 99% dos ataques. Ela exige uma segunda forma de verificação, além da senha, como um código enviado ao celular ou gerado por um aplicativo de autenticação.

Mesmo que um cibercriminoso consiga descobrir a senha fraca, a ausência do segundo fator o impedirá de acessar a conta. A MFA deve ser ativada em todas as contas que oferecem essa opção, especialmente e-mails, aplicativos de bancos e redes sociais, e é considerada uma das proteções mais simples e eficazes contra o roubo de senhas.

Conclusão

O caso Louvre também ensina a importância de manter todos os sistemas e softwares atualizados. As atualizações frequentemente incluem patches de segurança que corrigem vulnerabilidades conhecidas. A segurança digital é um processo contínuo.

Além disso, é importante evitar usar redes Wi-Fi públicas para fazer logins confidenciais, e armazenar as senhas apenas em gerenciadores de senhas confiáveis, e não em navegadores ou blocos de notas.

De modo resumido, podemos dizer que o caso do Museu deixou uma lição: a segurança de um tesouro inestimável pode ser tão frágil quanto a senha fraca que o protege.

Ao adotar a prática de senhas fortes, únicas e combinadas com a autenticação multifator, a primeira linha de defesa de um ponto de vulnerabilidade é transformada em uma barreira intransponível contra as ameaças cibernéticas.

Gostou desse conteúdo? Então não deixe de conferir outros posts aqui no blog da Auditeste! Estamos sempre atualizando com notícias e informações importantes sobre testes de software, qualidade e segurança cibernética!